内网安全-内网协议

1.NTLM

NTLM是一种认证协议,存在NTLM v1和HTLM v2两个版本

Windows登陆认证时的流程如下:

用户输入密码 -> winlogon.exe -> 接收用户输入的密码 -> 保存为密文 -> lsass.exe -> 登陆成功

所以通过创建lsass.exe的转储文件可以拿到机器登陆过的用户hash

Windows 2008以下可以使用非管理员用户进行hash传递 |

2.Kerberos

Kerberos是一种认证协议和NTLM是不同的,他的认证在域控端(KDC)上认证

● KDC为密钥分发中心,主要用于Kerberos请求,部分是AS负责认证,部分是TGS负责票据授予 |

在内网内网端口时一定要留意88端口,如果开放了88端口那么80%的几率是域控或者是LDAP服务

使用ip连接是ntml协议

net use \\10.0.0.1 /u:red\administrator Admini123456 |

使用主机名是kerberos协议

net use \\owa /u:red\administrator Admini123456 |

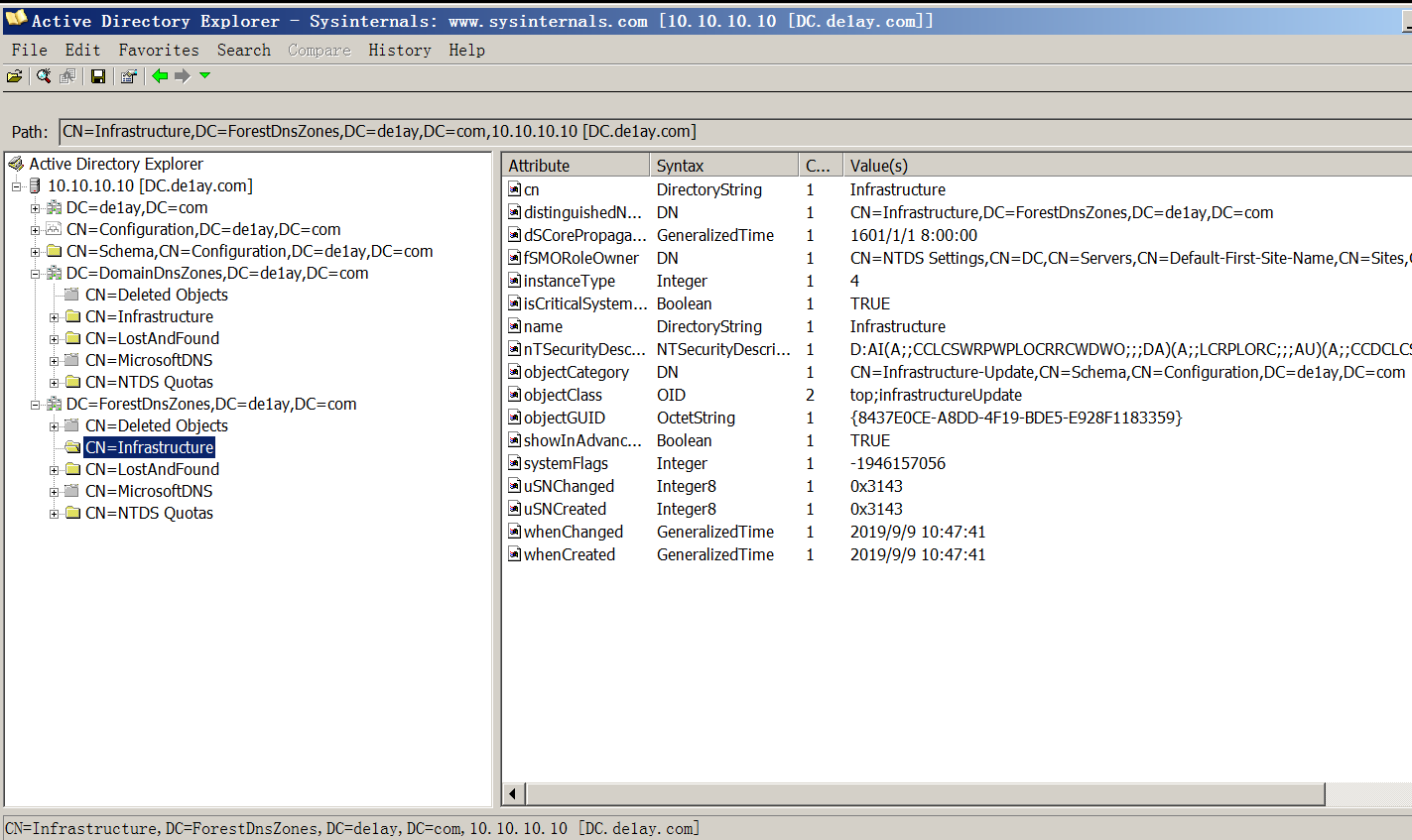

3.LDAP

ldap协议默认走的是389端口 可以使用这个软件连接DC的LDAP机器

https://learn.microsoft.com/en-us/sysinternals/downloads/adexplorer